Uno de los casos más comentados en todo el mundo en cuanto a ciberseguridad y privacidad de datos es el gigante de los viajes: Uber.

Ahora que presta servicios en más de 450 ciudades de todo el mundo, se ha convertido en un objetivo aún mayor para los hackers.

Uber, la plataforma que actualmente factura 6,832 millones de dólares, se encuentra en el ojo del huracán luego del anuncio que dieron a través de su cuenta de twitter oficial el pasado 15 de septiembre:

“Estamos respondiendo a un incidente de ciberseguridad. Estamos en contacto con las autoridades y publicaremos actualizaciones conforme estén disponibles”.

We are currently responding to a cybersecurity incident. We are in touch with law enforcement and will post additional updates here as they become available.

— Uber Comms (@Uber_Comms) September 16, 2022

Este tweet generó una lluvia de mensajes, lo cual despertó el interés de la comunidad al vincularlo con las posibles fallas en la plataforma de algunas ciudades en Estados Unidos.

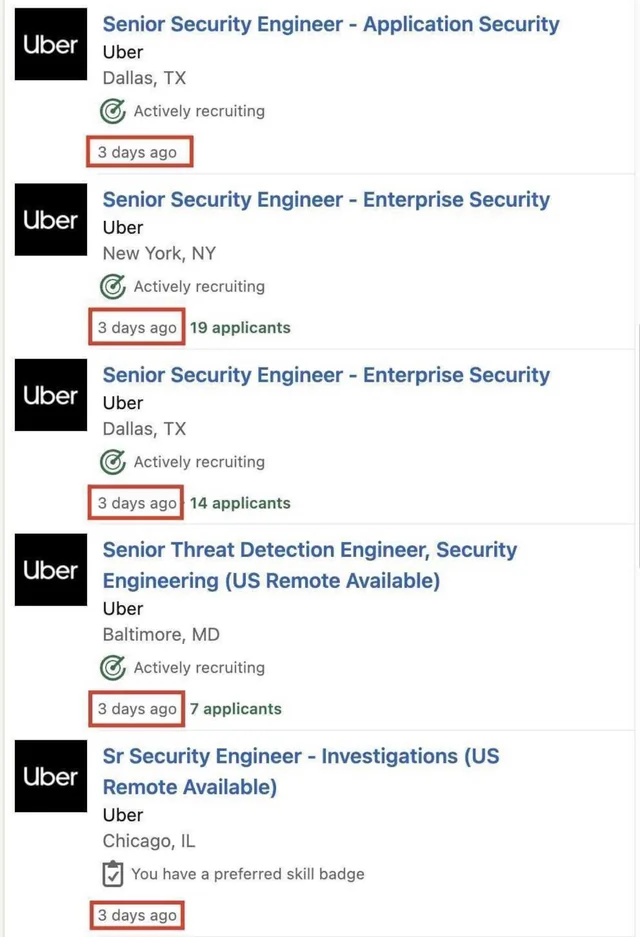

Por otra parte, en el portal web de Reddit se filtró la vacante del departamento de seguridad de Uber, lo cual corroboraría las especulaciones en torno a una violación en los sistemas de seguridad de la empresa.

Uber comunicó que “probablemente” las contraseñas habían sido compradas en la dark web, luego de que el dispositivo personal de un contratista haya sido infectado con algún malware. Dando como resultado el secuestro de la cuenta del empleado y por ende, contar con los accesos necesarios para utilizar la aprobación de inicio de sesión de dos pasos.

Sin embargo, otros medios publicaron que el supuesto hacker de 17 años, simplemente envió un mensaje de texto a un empleado de Uber fingiendo ser parte del equipo de soporte técnico de la empresa y de esta forma pudo obtener el acceso a todas las cuentas. Acto seguido, el cibercriminal evidenciaría el ataque lanzando un comunicado, en donde informaría que había tomado datos del software común que utiliza la compañía al escribir nuevos programas, adjuntando capturas de pantallas como prueba.

De acuerdo con la empresa de ciberseguridad Mandiant, los hackers pudieron gestionar el ataque a través de tres métodos: utilizando credenciales obtenidas a través de un proceso de phishing, estafas de autenticación de dos factores y cuentas falsas.

Dentro de las evidencias obtenidas por The Washington Post, se mostró que el hacker afirmaba tener el acceso a las redes corporativas de Uber, lo cual indicaría que uno de los motivos sería el trato que da la empresa hacia los conductores registrados en la plataforma.

El ataque realizado a Uber fue interceptado en HackerOne, una plataforma de ciberseguridad que gestiona los informes a las fallas de seguridad y recompensa a los investigadores que las encuentran.

En dicha plataforma se enviaron los primeros mensajes a algunos trabajadores de la compañía, dándoles a conocer la violación a la red de seguridad. Hecho por el cual, lo consideraron como una especie de broma.

Fue entonces cuando el hacker publicó desde la cuenta oficial de Uber en las plataformas de Slack y HackerOne, que contaba con el acceso a las cuentas administrativas de AWS, Duo, OneLogin, G Suite y VMware vSphere. Atribuyéndose la ruptura a los elementos de seguridad tras haber entrado a la plataforma y en un futuro filtrar el código fuente simplemente por diversión.

El nombre del hacker es hasta el momento anónimo y no parece tener intención de sacar dinero de este hackeo. Haciendo parecer que esto es un juego, una especie de reto creado por una comunidad de cibercriminales.

WeLiveSecurity asegura que este caso es uno de muchos, donde los hackers participan en este tipo de ataques masivos cómo parte de una serie de juegos, en los que se intenta conseguir la mayor cantidad de datos de las empresas y ver quién se lleva el primer lugar.

Desde otra perspectiva, Uber ha vinculado el ataque de ciberseguridad ocurrido la semana pasada a un grupo que afirma estar afiliado a la banda Lapsus$. Además, comunicó que los atacantes pudieron interceptar mensajes de Slack, datos de facturas y otra información sensible de una herramienta interna conocida como “Access Response”.

Recordemos que Slack fue adquirida en 2020 por Salesforce, uno de los canales utilizados por el hacker para realizar técnicas de ingeniería social contra los empleados de Uber, como lo mencionó el co-director ejecutivo Marc Benioff.

Durante la conferencia de prensa en el evento “Dreamforce 2022”, los directores de Salesforce Marc Benioff y Bret Taylor, hablaron de dos temas muy importantes: el principio de privilegio de usuario como una posible solución a problemas futuros y a la ingeniería social como la técnica que fue utilizada para penetrar en los sistemas de seguridad.

Este ataque, podría ser uno de los casos en materia de ciberseguridad más importantes que haya sufrido la empresa en lo que va del año. Lo cual evidenció la reacción en cadena al sistema de seguridad de Salesforce y su servicio de comunicación Slack, permitiendo que la G-Suite, Alphabet y otras herramientas internas fueran vulneradas.

Cabe mencionar que no es la primera vez que Uber es víctima de ciberataques, puesto que en 2016 la información personal de 57 millones de personas habían sido expuestos, incluidos nombres, direcciones de correo electrónico, números de teléfono y la información de aproximadamente 600,000 licencias de conductores estadounidenses. En esta ocasión, se informó que 2 personas accedieron a la información a través de “un servicio basado en la nube de terceros”, la cual era utilizada por Uber en ese momento.

Fue a través de una herramienta llamada Gitleaks, dónde se pudo comprobar que las copias de la base de datos con información personal a una cantidad considerable de usuarios, estaban almacenadas en un repositorio público de GitHub.

Ante este incidente, Uber terminó accediendo a pagar la recompensa de 100 mil dólares a los hackers para que eliminaran los datos y firmaran un acuerdo de confidencialidad, cometiendo el segundo error catastrófico. En este caso fue la tardía notificación a la Comisión Federal de Comercio, un año después del ciberataque, lo cual fue un movimiento riesgoso por parte del exdirector de seguridad Joe Sullivan.

El CEO de entonces, Travis Kalanick, cometió un error ético al no haber informado a sus clientes sobre el peligro inminente y la filtración de datos. Parte de de los errores cometidos por el departamento de Seguridad, dejó en evidencia la importancia de la toma de decisiones y el manejo de los conflictos de seguridad, sean por parte de las empresas privadas o el gobierno.

En 2017, Uber se enfrentó a varios escándalos relacionados con temas de privacidad y cultura laboral. Este asunto que involucró el robo de datos ocurrió al mismo tiempo que una controversia de género dentro de su sede en San Francisco.

Una de las enseñanzas más importantes que nos puede dar este caso, recae en el hecho de contemplar estrategias para la contención del ataque.

Los ciberataques raramente se pueden anticipar, pero debemos contemplar que cada hacker tiene una técnica, herramienta favorita o modus operandi, lo cual podría rastrearse revisando las cuentas de redes sociales de algunos cibercriminales más conocidos.

Por otra parte, se deben evaluar los servidores y las aplicaciones. Aunque se haya identificado la arquitectura de red de los servidores, sigue siendo importante escanear la red en busca de amenazas. Los desarrolladores de aplicaciones o los probadores de control de calidad pueden haber creado aplicaciones web o bases de datos susceptibles de ser atacadas. Incluso pueden haberse creado aplicaciones no autorizadas. Hasta que no se revise la red y se localicen las amenazas, no se podrán evaluar completamente los riesgos.

Existen varias herramientas de código abierto que pueden utilizarse para este fin. Las siguientes son algunas de ellas:

Nmap – Network Mapper es una utilidad gratuita y de código abierto (libre) para el descubrimiento de redes y la auditoría de seguridad. Viene en versiones de consola, lo cual soporta la detección de sistemas operativos así como la detección de versiones. Además de sus propios scripts de NSE, Nmap incluye más de 40 scripts precompilados para usar con NSE sólo por nombre o número de versión.

Metasploit Framework – Metasploit es un kit de herramientas de pruebas de penetración de código abierto escrito por HD Moore, conocido como “The Gray Hat”. El marco consta de varios módulos que pueden utilizarse para explotar vulnerabilidades de software o realizar un reconocimiento en un sistema objetivo mediante una serie de pruebas automatizadas contra servicios comunes como HTTP, Telnet, FTP, SMTP, etc. También incluye módulos para el escaneo de redes en busca de unpat.

La autopsia es la parte más importante tras el ataque, lo mejor es realizar un análisis profundo del mismo, también se debe incluir una revisión de las herramientas de seguridad que se utilizaron durante este incidente y su eficacia para proteger su red de nuevos ataques.

Es importante mantener actualizada cualquier estrategia de contención y a los elementos de ciberseguridad que monitorean y salvaguardan la información de cualquier empresa.

Por tal motivo las certificaciones, actualizaciones y adquisición de conocimientos, son la clave para mantenerse al tanto de las nuevas amenazas digitales.

IEXE universidad ha desarrollado programas especializados en materia de seguridad pública y cuenta con programas académicos en línea como la Licenciatura de Seguridad Pública, Maestría en Ciencia de Datos, Maestría de Ingeniería en Tecnologías de la Información, o bien como una de las Masterclass impartidas para el servicio público, en donde los colaboradores del Secretariado Ejecutivo del Sistema Nacional de Seguridad Pública, pudieron adquirir nuevas estrategias y conocimientos para implementar en sus puestos de trabajo.

http s://www.reddit.com/r/ProgrammerHumor/comments/xijske/uber_hiring_security_engineers/

http s://emprendedor.com/un-joven-de-18-anos-ha-hackeado-a-todo-uber-todo/

http s://www.washingtonpost.com/technology/2022/09/15/uber-hack/?utm_source=reddit.com

http s://twitter.com/Benioff/status/1465793610335473665/photo/1

http s://www.uber.com/newsroom/2016-data-incident/

http s://www.iexe.edu.mx/oferta-educativa/licenciatura-en-seguridad-publica/

http s://www.iexe.edu.mx/oferta-educativa/maestria-en-ciencia-de-datos-aplicada/

http s://www.iexe.edu.mx/oferta-educativa/maestria-en-ingenieria-en-tecnologias-de-la-informacion/

http s://twitter.com/Uber_Comms/status/1570584747071639552?ref_src=twsrc%5Etfw%7Ctwcamp%5Etweetembed%7Ctwterm%5E1570584747071639552%7Ctwgr%5E85218970edf64a8c7dd977e91df08c2b4e54ee44%7Ctwcon%5Es1_&ref_url=https%3A%2F%2Fwww.theguardian.com%2Ftechnology%2F2022%2Fsep%2F15%2Fuber-computer-network-hack-report

Expost

Redactor en EXPOST

Todos los derechos reservados IEXE 2022 Aviso de Privacidad Contacto